Hace unos días los medios se hicieron eco de un grave nuevo escándalo sobre filtraciones de datos privados donde han quedado comprometidos casi 773 millones de direcciones de correo electrónico y más de 21 millones de contraseñas.

Este grave atropello , después del gran robo de datos que sufrió Yahoo! en 2017, se puede considerar la mayor filtración de datos privados hasta la fecha.

¿De cuanta información estamos hablando ? Pues por desgracia de bastante pues la colección online que se ha filtrado en Mega contenía 87 GB de datos robados desde 2008 donde se guardaban nada más y nada menos que 772.904.991 e-mails y 21.222.975 passwordss, de los que 1.160.253.228 son combinaciones directas email-contraseña de unos 2.000 sitios web

La información ha sido descubierta y puesta en conocimiento público por el famoso investigador de ciberseguridad Troy Hunt, fundador de uno de los portales más populares que existen para comprobar si tus datos privados han estado en algún momento en compromiso, Have I been pwned.

Cómo comprobar si su email y contraseña están afectados

Como decimos, las probabilidades de que su email y contraseña se hayan visto expuestos y afectados por esta filtración son bastante elevadas, así que vamos a ver los pasos a seguir para comprobarlo:

- Diríjase a la web Have I been pwned.

- Escriba su dirección de correo electrónico que suele utilizar como login para validarse en la mayoría de los sitios de internet.

- Haga clic en el botón de “pwned?”.

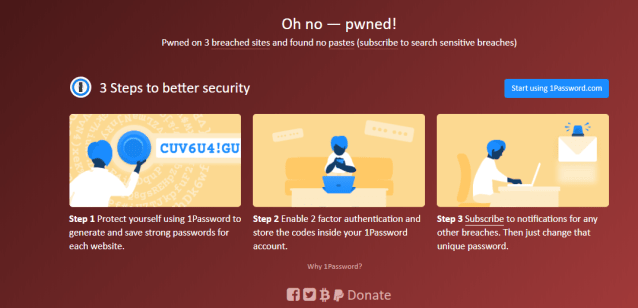

- Si le aparece el mensaje “Oh no — pwned!” significa que sus datos han sido comprometidos. Un poco más abajo de hecho podrá ver los sitios en los que su información fue robada (aparecerá Collection #1 y quizás algún portal más que ni sabía que había sido hackeado).En este caso lo mas razonable es que cambie inmediatamente la contraseña asociada a sus cuentas de correo que use para validarse en esos portales cuya vulnerabilidad ha sido detectada . De hecho, lo mejor y más seguro es que use alguna app generadora de contraseñas para configurar una password que sea fuerte y sólida.También es encarecidamente recomendable que use la autenticación en 2 pasos en todos los servicios que lo permitan

- Si tiene varias cuentas de correo operativas, compruebe cada una de ellas introduciéndolas una a una en el recuadro como veíamos en los puntos anteriores.

Veamos tres de los sitios mas famoso que han sido comprometidos:

Adobe

En octubre de 2013, se rompieron 153 millones de cuentas de Adobe, cada una con una identificación interna, nombre de usuario, correo electrónico, contraseña cifrada y una sugerencia de contraseña en texto sin formato. La criptografía de la contraseña estaba mal hecha y muchas se resolvieron rápidamente a texto sin formato. Las sugerencias no encriptadas también revelaron mucho sobre las contraseñas, lo que aumenta aún más el riesgo que cientos de millones de clientes de Adobe ya enfrentan.

Los datos comprometidos fueron direcciones de correo electrónico, sugerencias de contraseña, contraseñas, nombres de usuario

GeekedIn

En agosto de 2016, el sitio de reclutamiento de tecnología GeekedIn dejó una base de datos de MongoDB expuesta y más de 8 millones de registros fueron extraídos por un tercero desconocido. Los datos violados fueron extraídos originalmente de GitHub en violación de sus términos de uso y contenían información expuesta en perfiles públicos, incluidas las direcciones de correo electrónico de más de 1 millón de miembros.

«Un personaje en la escena comercial de datos apareció y envió un archivo de 594MB llamada geekedin.net_mirror_20160815.7z. Fue supuestamente una copia de seguridad de agosto MongoDB perteneciente a un sitio que no había oído hablar antes, llamado GeekedIn y que al parecer era valido: » segun Troy Hunt. El archivo incluia más de un millón de direcciones de correo electrónico válidas, la parte restante se compone de correo electrónico «[email protected]» evidentemente asociado a cuentas de GitHub con ninguna dirección de correo electrónico público. La base de datos también contiene miles de cuentas aparentemente tomadas de BitBucket.

El servicio GeekedIn arrastra código de alojamiento, incluyendo repositorios de GitHub y BitBucket, y crea perfiles de proyectos de código abierto y desarrolladores. Los datos GeekedIn podrían ser utilizados por los reclutadores para contratar a los desarrolladores cuyas habilidades que coincida con sus necesidades.

Los detalles completos sobre el incidente (incluyendo cómo los miembros afectados pueden ver sus datos filtrados) están cubiertos en la publicación del blog de 8 millones de perfiles de GitHub que se filtraron de MongoDB de GeekedIn,El análisis de la descarga de datos reveló la presencia de más de 8 millones de perfiles de GitHub, incluyendo nombres, direcciones de correo electrónico, la ubicación y otros datos.Los datos recogidos por el servicio son públicos y no incluye ninguna información confidencial, como contraseñas, pero GitHub sí permite a los usuarios utilizar sus datos con fines comerciales.

Los datos comprometidos que se almacenan en una base de datos MongoDB , fue expuesta en Internet y accesible a cualquier persona consistiendo en direcciones de correo electrónico, ubicaciones geográficas, nombres, habilidades profesionales, nombres de usuario, años de experiencia profesional,

De hecho este último año, se han visto varios casos relacionados con MongoBD bases de datos mal configurados y expuestos en línea. En julio de 2015, John Matherly, el creador de Shodan motor de búsqueda para los dispositivos conectados, reveló que muchos administradores de MongoDB han expuesto a algo así como 595,2 terabytes de datos mediante el uso de malas configuraciones pobres, o versiones sin parches de la MongoDB.

Taringa:

Taringa! es una red social de origen argentino, de uso masivo en países de habla hispana. Además de América Latina, tiene presencia en España, la comunidad latina en Estados Unidos y el resto del mundo. Según comScore, es la segunda red social más visitada en Argentina y la tercera en América Latina

En septiembre de 2017, se supo que Taringa había sufrido también una violación de datos que exponía 28 millones de registros.

Conocido como «The Red American Reddit», el aviso de divulgación de incumplimiento de Taringa indicó que el incidente se remonta a agosto de ese año. Los datos expuestos incluían nombres de usuario, direcciones de correo electrónico y hashes MD5 débiles de contraseñas.

Una vez mas los datos comprometidos eran direcciones de correo electrónico, contraseñas y nombres de usuario

Resumen

Este brecha de seguridad detectada no significa necesariamente que los cibercriminales tengan su dirección de correo electrónico y los medios para acceder a ella.

Por ejemplo, si nuestra cuenta aparece como comprometida en la brecha de 2013 de Adobe significa que nuestras credenciales de ese servicio quedaron al descubierto junto con otras 153 millones en aquel entonces.En este caso en concreto, las contraseñas estaban encriptadas pero también se incluían datos necesarios para desencriptarlas. El problema sería, siguiendo con el ejemplo de Adobe, si la contraseña es la misma que en otros servicios. De esta manera, los cibercriminales podrían probar esas credenciales en cuantos servicios se les ocurriesen, y eventualmente accederían a alguno.

Otro problema es la similitud de contraseña a la hora de usar patrones. Si por ejemplo nuestra contraseña es “12345Adobe”, los atacantes podrían probar variaciones de esas contraseñas tales como “12345Facebook”.

Si nuestras credenciales han sido comprometidas es imperativo cambiarlas, y si son similares en otros servicios, cambiar esas también. Para ello puede ser de utilidad un gestor de contraseñas, de manera que no tengamos que recordar decenas de claves distintas.

El servicio GeekedIn arrastra código de alojamiento, incluyendo repositorios de GitHub y BitBucket, y crea perfiles de proyectos de código abierto y desarrolladores. Los datos GeekedIn podrían ser utilizados por los reclutadores para contratar a los desarrolladores cuyas habilidades que coincida con sus necesidades.

Los detalles completos sobre el incidente (incluyendo cómo los miembros afectados pueden ver sus datos filtrados) están cubiertos en la publicación del blog de 8 millones de perfiles de GitHub que se filtraron de MongoDB de GeekedIn,El análisis de la descarga de datos reveló la presencia de más de 8 millones de perfiles de GitHub, incluyendo nombres, direcciones de correo electrónico, la ubicación y otros datos.Los datos recogidos por el servicio son públicos y no incluye ninguna información confidencial, como contraseñas, pero GitHub sí permite a los usuarios utilizar sus datos con fines comerciales.

Los datos comprometidos que se almacenan en una base de datos MongoDB , fue expuesta en Internet y accesible a cualquier persona consistiendo en direcciones de correo electrónico, ubicaciones geográficas, nombres, habilidades profesionales, nombres de usuario, años de experiencia profesional,

De hecho este último año, se han visto varios casos relacionados con MongoBD bases de datos mal configurados y expuestos en línea. En julio de 2015, John Matherly, el creador de Shodan motor de búsqueda para los dispositivos conectados, reveló que muchos administradores de MongoDB han expuesto a algo así como 595,2 terabytes de datos mediante el uso de malas configuraciones pobres, o versiones sin parches de la MongoDB.

Taringa:

Taringa! es una red social de origen argentino, de uso masivo en países de habla hispana. Además de América Latina, tiene presencia en España, la comunidad latina en Estados Unidos y el resto del mundo. Según comScore, es la segunda red social más visitada en Argentina y la tercera en América Latina

En septiembre de 2017, se supo que Taringa había sufrido también una violación de datos que exponía 28 millones de registros.

Conocido como «The Red American Reddit», el aviso de divulgación de incumplimiento de Taringa indicó que el incidente se remonta a agosto de ese año. Los datos expuestos incluían nombres de usuario, direcciones de correo electrónico y hashes MD5 débiles de contraseñas.

Una vez mas los datos comprometidos eran direcciones de correo electrónico, contraseñas y nombres de usuario

Resumen

Este brecha de seguridad detectada no significa necesariamente que los cibercriminales tengan su dirección de correo electrónico y los medios para acceder a ella.

Por ejemplo, si nuestra cuenta aparece como comprometida en la brecha de 2013 de Adobe significa que nuestras credenciales de ese servicio quedaron al descubierto junto con otras 153 millones en aquel entonces.En este caso en concreto, las contraseñas estaban encriptadas pero también se incluían datos necesarios para desencriptarlas. El problema sería, siguiendo con el ejemplo de Adobe, si la contraseña es la misma que en otros servicios. De esta manera, los cibercriminales podrían probar esas credenciales en cuantos servicios se les ocurriesen, y eventualmente accederían a alguno.

Otro problema es la similitud de contraseña a la hora de usar patrones. Si por ejemplo nuestra contraseña es “12345Adobe”, los atacantes podrían probar variaciones de esas contraseñas tales como “12345Facebook”.

Si nuestras credenciales han sido comprometidas es imperativo cambiarlas, y si son similares en otros servicios, cambiar esas también. Para ello puede ser de utilidad un gestor de contraseñas, de manera que no tengamos que recordar decenas de claves distintas.

Debe estar conectado para enviar un comentario.