Una macro está compuesta por una serie de comandos que puede usar para automatizar una tarea repetitiva, y se puede ejecutar cuando haya que realizar la tarea. Este post intentar aclarar con información acerca de los riesgos relacionados con el trabajo con macros, y le permitirá aprender a habilitar o deshabilitar macros en el Centro de confianza.

Las macros automatizan tareas usadas frecuentemente para ahorrar tiempo en pulsaciones de tecla y acciones del mouse. Muchas se crearon con Microsoft Visual Basic para Aplicaciones (VBA) y son diseñadas por programadores de software.

Sin embargo, algunas macros pueden suponer un riesgo de seguridad. Desgraciadamente algunas macros suelen ser usadas por personas con intenciones malintencionadas para instalar de forma silenciosa malware, como un virus, en el equipo o en la red de su organización.

Crear una macro de forma lícita

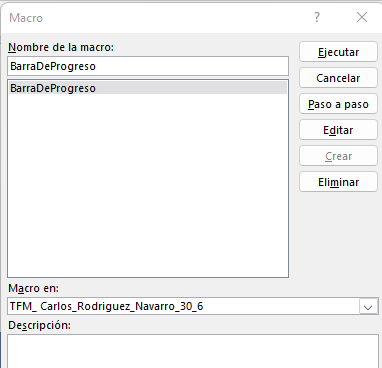

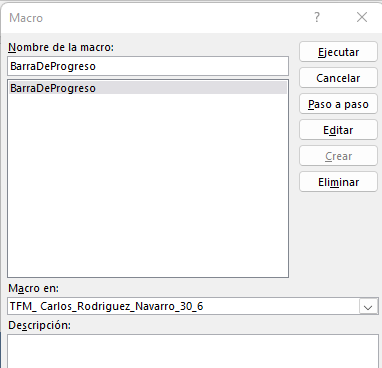

Entraremos al menú Macros ( tenga en cuenta que para sea visible debemos habilitar en la cinta el menú de programador) , escribiremos el nombre del la nueva macro y pulsaremos Crear.

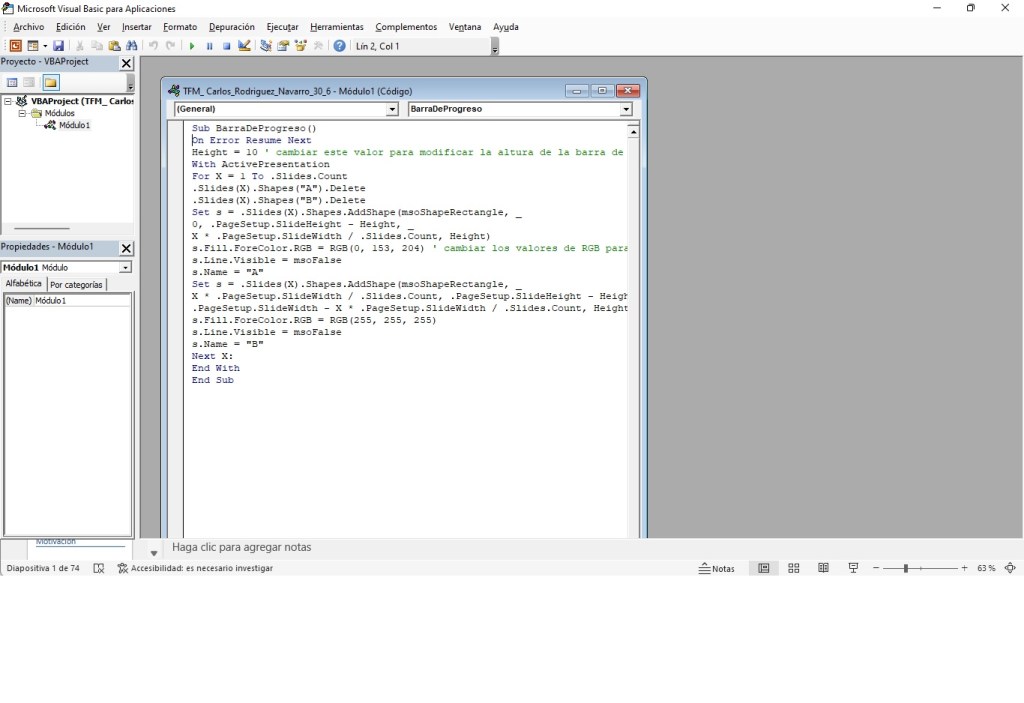

Como ejemplo del código en VB, vemos a continuación el código en VB para mostrar en cada slide una barra de progreso que avanza en función del numero de diapositiva . Este código si esta de acuerdo lo podemos copiar desde la ventana de edición de VB:

Sub BarraDeProgreso()

On Error Resume Next

Height = 10 ' cambiar este valor para modificar la altura de la barra de progreso

With ActivePresentation

For X = 1 To .Slides.Count

.Slides(X).Shapes("A").Delete

.Slides(X).Shapes("B").Delete

Set s = .Slides(X).Shapes.AddShape(msoShapeRectangle, _

0, .PageSetup.SlideHeight - Height, _

X * .PageSetup.SlideWidth / .Slides.Count, Height)

s.Fill.ForeColor.RGB = RGB(0, 153, 204) ' cambiar los valores de RGB para personalizar el color de la barra

s.Line.Visible = msoFalse

s.Name = "A"

Set s = .Slides(X).Shapes.AddShape(msoShapeRectangle, _

X * .PageSetup.SlideWidth / .Slides.Count, .PageSetup.SlideHeight - Height, _

.PageSetup.SlideWidth - X * .PageSetup.SlideWidth / .Slides.Count, Height)

s.Fill.ForeColor.RGB = RGB(255, 255, 255)

s.Line.Visible = msoFalse

s.Name = "B"

Next X:

End With

End SubComo vemos en la imagen copiaremos el código en VB ( si estamos de acuerdo ) y salvaremos la macro desde la opción «Archivo» y «Guardar».

Nunca habilite macros en un Office a menos que esté seguro de lo que hacen esas macros. Las macros inesperadas pueden suponer un riesgo de seguridad importante. No tiene que habilitar macros para ver o editar el archivo; solo si desea la funcionalidad proporcionada por la macro.

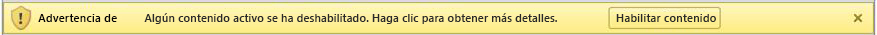

Habilitar macros cuando aparece la barra de mensajes

Cuando abre un archivo con macros, aparece la barra de mensajes amarilla con un icono de escudo y el botón Habilitar contenido. Si sabe que las macros proceden de un origen confiable, use las siguientes instrucciones:

- En la Barra de mensajes, haga clic en Habilitar contenido.

El archivo se abre y es un documento de confianza.

La imagen siguiente es un ejemplo de la barra de mensajes cuando hay macros en el archivo.

Habilitar macros solo para la sesión actual

Utilice las siguientes instrucciones para habilitar macros mientras el archivo esté abierto. Cuando cierre el archivo y, a continuación, vuelva a abrirlo, la advertencia aparecerá de nuevo.

Nota: Este proceso solo funciona si ha abierto un archivo que contiene macros.

- Haga clic en la pestaña Archivo.

- En el área Advertencia de seguridad, haga clic en Habilitar contenido.

- Seleccione Opciones avanzadas.

- En el cuadro de diálogo Opciones de seguridad de Microsoft Office, haga clic en Habilitar contenido para esta sesión para cada macro.

- Haga clic en Aceptar.

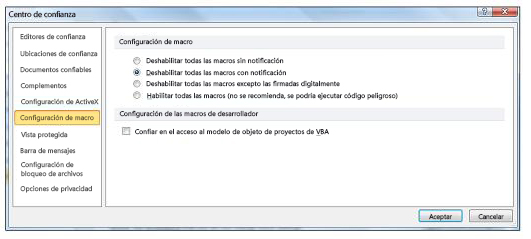

Cambiar la configuración de las macros en el Centro de confianza

La configuración de las macros se encuentra en el Centro de confianza. Sin embargo, si el dispositivo es administrado por su trabajo o escuela, el administrador del sistema podría impedir que alguien cambie la configuración.

Al cambiar la configuración de las macros en el Centro de confianza, solo cambia en el programa de Office que esté usando. La configuración de la macro no cambia para todos los programas de Office.

- Haga clic en la pestaña Archivo.

- Haga clic en Opciones.

- Haga clic en Centro de confianza y, después, en Configuración del Centro de confianza.

- En Centro de confianza, haga clic en Configuración de macros.

- Haga las selecciones que desee y, a continuación, haga clic en Aceptar.

Se ha bloqueado una macro potencialmente peligrosa

Las macros pueden agregar una gran cantidad de funcionalidad a Office, pero a menudo las usan personas con intenciones incorrectas para distribuir malware a las víctimas que no se dan cuenta del ataque.

Las macros no son necesarias para su uso diario, como leer o editar un documento en Word o usar libros de Excel. En la mayoría de los casos, puede hacer todo lo que necesita hacer en Office sin necesidad de permitir la ejecución de macros.

¿Qué debo hacer ahora?

¿Sigue preguntándose si debe continuar?

- ❒ ¿Esperaba recibir un archivo con macros? Nunca abra un archivo adjunto que no esperaba, incluso si parece provenir de alguien de confianza. A menudo, los ataques de suplantación de identidad (phishing) provienen de una persona u organización en la que confía en un esfuerzo por ayudarle a abrirlos.

- ❒ ¿Le están recomendando habilitar el contenido que proviene de un desconocido? Una táctica común de los atacantes es crear algún intento previo, como cancelar un pedido o leer un documento legal. Le pedirán que descargue un documento e intente animarle a permitir la ejecución de macros. Ninguna empresa legítima le hará abrir un archivo de Excel para cancelar un pedido y no necesita macros solo para leer un documento en Word.

- ❒ ¿Le están recomendando habilitar el contenido mediante un mensaje emergente? Si ha descargado el archivo desde un sitio web, es posible que vea elementos emergentes u otros mensajes que le animen a habilitar el contenido activo. Estas también son tácticas comunes de los atacantes y deberían provocar sospechas de que el archivo no es realmente seguro.

Si un archivo descargado de Internet quiere permitir macros y no está seguro de lo que hacen esas macros, lo más probable es que deba eliminar ese archivo.

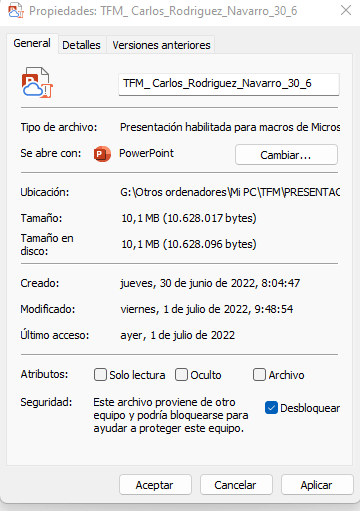

Si está seguro de que el archivo es seguro y desea desbloquear macros

- Guarda el archivo en un disco duro local o en un recurso compartido en la nube como OneDrive.

- Abra el Explorador de archivos de Windows y vaya a la carpeta donde ha guardado el archivo.

- Haga clic con el botón derecho en el archivo y elija Propiedades en el menú contextual.

- En la parte inferior de la pestaña General , seleccione la casilla Desbloquear y seleccione Aceptar.

De qué manera puede el malware infectar su PC

Estas son algunas de las formas más comunes de que sus dispositivos se infecten con el malware.

Correos spam

Los autores de malware suelen intentar engañarle para que descargue archivos malintencionados. Puede ser un correo con un archivo adjunto que te indica que es una confirmación de entrega, un reembolso de impuestos o una factura. Es posible que diga que tienes que abrir el adjunto para recibir los elementos o dinero.

Si abre el adjunto, terminará instalando malware en tu PC.

En ocasiones un correo malintencionado puede ser sencillo de detectar; podría estar mal escrito con una ortografía o gramática incorrectas, o provenir de una dirección de correo que no hayas visto antes. Sin embargo, estos correos también pueden parecer provenir de un negocio legítimo o de alguien que conoces. Algún malware puede piratear cuentas de correo electrónico y usarlas para enviar spam malintencionado a los contactos que se encuentre.

Para reducir las posibilidades de que el dispositivo se infecte:

- Si no está seguro de quién te envió el correo, o algo no le convence, no lo abra.

- Nunca haga clic en un vínculo inesperado en un correo electrónico. Si parece que procede de una organización en la que confía o con la que hace negocios y cree que puede ser legítima, abra el explorador web y vaya al sitio web de la organización desde su propio favorito guardado o desde una búsqueda en Internet.

- No abra datos adjuntos a un correo electrónico que no esperaba, aunque parezca que procede de alguien en quien confía.

Macros Office malintencionados

Microsoft Office incluye un potente lenguaje de scripting que permite a los desarrolladores crear herramientas avanzadas para ayudarle a ser más productivo. Desafortunadamente, los delincuentes también pueden usar ese lenguaje de scripting para crear scripts malintencionados que instalen malware o hagan otras cosas malas.

Si abre un archivo Office y ve un aviso como este:

No habilite ese contenido a menos que esté seguro de que sabe exactamente lo que hace, incluso si el archivo parece venir de alguien en quien confía.

Un truco popular de los delincuentes es decirle que se le va a cobrar por un servicio por el que nunca se suscribió. Al ponerse en contacto con ellos para protestar, le dicen que para cancelar el servicio solo tiene que descargar un archivo Excel que proporcionan y rellenar algunos detalles. Si descarga y abre el archivo Excel mostrará la advertencia que ve anteriormente. Si selecciona Habilitar contenido, la macro malintencionada se ejecutará e infectará el sistema.

Ninguna compañía legítima le hará abrir un archivo Office solo para cancelar un servicio. Si uno le pide que lo haga, cuelgue sobre ellos. Es una estafa y no hay ningún servicio que tenga que cancelar.

Unidades extraíbles infectadas

Muchos gusanos se propagan infectando unidades extraíbles, como unidades flash USB o unidades de disco duro externas. El malware puede instalarse automáticamente al conectar la unidad infectada a tu PC.

Hay algunas cosas que puede hacer para evitar este tipo de infección:

- Tenga mucho cuidado con cualquier dispositivo USB que no le pertenezca. Si encuentra un dispositivo USB que aparentemente se ha perdido o se ha descartado, piénselo dos veces antes de conectarlo a un equipo que tenga información que le importe.

- En ocasiones, los atacantes abandonan deliberadamente dispositivos USB infectados que se colocan en áreas populares con la esperanza de que alguien los encuentre y los conecte en su equipo. Esto se denomina «ataque de colocación USB».

- Si no lo enchufa, no le infectará. Si encuentra una unidad USB que acaba de colocarse, aparentemente perdida, vea si hay una recepcionista cercana, o perdida y encontrada, a la que puede entregarla.

- Si enchufa un dispositivo extraíble desconocido en el equipo, asegúrese de ejecutar un examen de seguridad de él inmediatamente.

Integrado con otro software

Algún malware se puede instalar al mismo tiempo como otros programas que descargas. Esto incluye software de sitios web de terceros o archivos compartidos a través de redes punto a punto.

Algunos programas también instalarán otro software que Microsoft detecta como software potencialmente no deseado. Esto puede incluir barras de herramientas o programas que te muestran anuncios adicionales mientras navegas por la web. Por lo general, para optar por no participar y no instalar este software adicional, desactiva una casilla durante la instalación. Seguridad de Windows puede ayudarle a protegerse de aplicaciones potencialmente no deseadas.

Los programas que se usan para generar claves de software (keygens) a menudo instalan malware al mismo tiempo. El software de seguridad de Microsoft busca malware en más de la mitad de los equipos con keygens instalados.

Puede evitar instalar malware o software potencialmente no deseado de este modo:

- Descargando siempre el software en el sitio web del proveedor oficial.

- Asegurándose de que lee exactamente lo que va a instalar; no haga simplemente clic en Aceptar.

Páginas web en peligro o pirateadas

El malware puede usar vulnerabilidades de software conocidas para infectar el equipo. Una vulnerabilidad es similar a un agujero en el software que puede proporcionar acceso al malware a tu PC.

Cuando vaya a un sitio web, puede intentar usar vulnerabilidades en el explorador web para infectar el equipo con malware. El sitio web puede ser malintencionado o podría ser un sitio web legítimo que se haya puesto en peligro o se haya pirateado.

Por eso es muy importante mantener todo el software, especialmente el explorador web, actualizado y quitar el software que no usa. Esto incluye extensiones de explorador sin usar.

Otro malware

Algunos tipos de malware pueden descargar otras amenazas en tu PC. Una vez que estas amenazas se instalen en tu PC, seguirán descargando más amenazas.

La mejor protección contra malware y software potencialmente no deseado es un producto de seguridad actualizado y en tiempo real, como por ejemplo el Antivirus de Microsoft Defender .

Fuente: Microsoft.com

Debe estar conectado para enviar un comentario.